Attention ! Des courriels de phishing ultra-convaincants circulent, prétendant provenir de Google et PayPal. Ces arnaques sophistiquées volent vos informations personnelles. Restez vigilant face à ces menaces en ligne, protégez vos données et apprenez à reconnaître les signes d’une fraude pour éviter de devenir une victime.

Comprendre le fonctionnement des attaques de phishing

Une attaque de phishing se produit lorsqu’un individu reçoit un e-mail frauduleux prétendant provenir d’une entreprise ou d’une organisation. Cet e-mail inclut souvent un lien qui invite la victime à se connecter pour effectuer une action urgente. Par exemple, l’e-mail peut affirmer que le compte a été compromis, incitant ainsi la personne à agir rapidement.

Le lien présent dans l’e-mail redirige souvent vers une page web qui ressemble à un site légitime, mais qui a pour but de collecter les informations de connexion de l’utilisateur. Les entreprises comme Apple et Google mettent en place divers mécanismes pour détecter et bloquer ces attaques. Cependant, des méthodes sophistiquées continuent d’émerger, rendant la détection de ces arnaques de plus en plus difficile.

Méthode d’attaque hautement convaincante

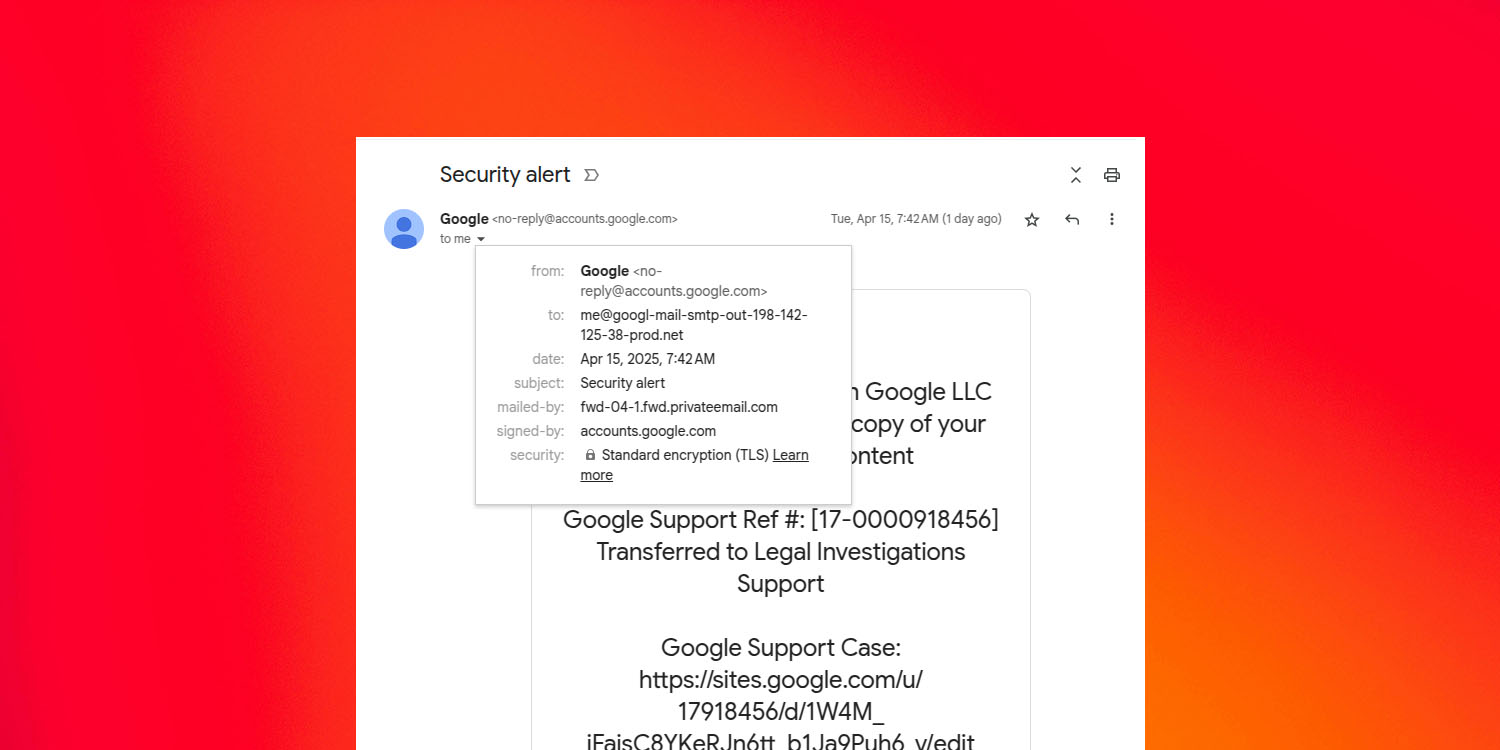

Récemment, un développeur chevronné et expert en sécurité, Nick Johnson, a reçu une alerte de sécurité semblant provenir de Google. Ce message l’informait qu’une autorité judiciaire avait demandé l’accès à son compte Google. Tous les éléments du message semblaient légitimes, et Google avait même classé cet e-mail avec d’autres alertes de sécurité authentiques.

L’escroc avait créé une fausse page de connexion sur un service d’hébergement accessible à tous, permettant de tromper les systèmes de sécurité. En outre, l’attaquant a réussi à obtenir un e-mail authentique de Google, qu’il a ensuite transmis avec le contenu de l’escroquerie. Cela a permis à l’e-mail frauduleux de passer les vérifications de sécurité habituelles.

La fausse alerte apparaissait comme provenant de “no-reply@google.com” et passait le test DKIM (DomainKeys Identified Mail). En réalité, l’expéditeur était différent, mais le fait que l’e-mail ait été généré par Google, avec une clé DKIM valide, a trompé le système. Johnson a souligné que la dernière étape consistait à transmettre cette alerte de sécurité aux victimes.

Le point faible des systèmes de Google réside dans le fait que les vérifications DKIM ne contrôlent que le message et les en-têtes, sans tenir compte de l’enveloppe. Ainsi, l’e-mail frauduleux passait la validation de signature et apparaissait comme légitime dans la boîte de réception du destinataire. En utilisant un alias tel que « me@ », Gmail affichait le message comme s’il avait été livré à l’adresse e-mail de la victime.

Précautions à prendre pour se protéger

La principale mesure de protection consiste à ne jamais cliquer sur des liens contenus dans des e-mails, même s’ils semblent authentiques. Il est préférable d’utiliser ses propres favoris ou de saisir une URL connue.

Il est particulièrement important de se méfier des e-mails évoquant une certaine urgence. Voici quelques exemples courants à surveiller :

- Des affirmations selon lesquelles votre compte a été compromis

- Des factures pour des transactions fictives avec un lien pour les annuler

- Des revendications de dettes, comme des taxes ou des péages, que vous devez régler immédiatement

Dans le cas de Google, l’e-mail prétendait que les autorités judiciaires avaient délivré une citation à comparaître exigeant l’accès au contenu de votre compte, et vous invitait à faire objection.

Pour plus d’informations sur la manière de protéger votre sécurité en ligne, consultez le site de la [Commission fédérale du commerce ()](https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams).

Image: Collage de 9to5Mac avec une capture d’écran de Nick Johnson, fond par Mathias Reding sur Unsplash

Comment fonctionnent les attaques de phishing ?

Une attaque de phishing est lorsque quelqu’un vous envoie un faux e-mail prétendant provenir d’une entreprise ou d’une organisation, avec un lien vous demandant de vous connecter pour effectuer une action. Souvent, l’e-mail créera un sentiment d’urgence, par exemple en affirmant que votre compte a été compromis.

Quelle est une méthode d’attaque très convaincante ?

Un développeur expérimenté a reçu une alerte de sécurité semblant provenir de Google, l’informant d’une assignation à comparaître d’une autorité judiciaire demandant l’accès à son contenu de compte Google. L’attaquant avait créé une fausse page de connexion sur un service d’hébergement web, rendant le message convaincant.

Comment vous protéger ?

La chose la plus importante à faire est de ne jamais cliquer sur les liens reçus par e-mail, même s’ils semblent authentiques. Utilisez plutôt vos propres signets ou tapez une URL connue et authentique. Soyez particulièrement méfiant des e-mails qui impliquent une urgence.

Quels exemples d’e-mails de phishing devrais-je reconnaître ?

Des exemples courants incluent des e-mails prétendant que votre compte a été compromis, vous envoyant une facture pour une transaction fictive, ou affirmant que vous devez de l’argent pour des impôts et devez payer immédiatement.

Discussion about this post