Découvrez les dernières améliorations de sécurité de macOS 15.4. Cette mise à jour renforce le système en introduisant le support pour les événements TCC, permettant une gestion plus précise des autorisations. Découvrez comment ces changements impactent votre sécurité numérique et optimisent votre expérience utilisateur.

9to5Mac Security Bite vous est exclusivement présenté par Mosyle, la seule plateforme unifiée Apple. Nous nous consacrons à rendre les appareils Apple prêts à l’emploi et sûrs pour les entreprises. Notre approche intégrée unique de la gestion et de la sécurité combine des solutions de sécurité spécifiques à Apple de pointe pour un durcissement et une conformité entièrement automatisés, une EDR nouvelle génération, une confiance zéro alimentée par l’IA et une gestion des privilèges exclusive avec le MDM Apple le plus puissant et moderne du marché. Le résultat est une plateforme unifiée Apple totalement automatisée, actuellement utilisée par plus de 45 000 organisations pour rendre des millions d’appareils Apple prêts à l’emploi sans effort et à un coût abordable. Demander votre ESSAI ÉTENDU aujourd’hui et comprenez pourquoi Mosyle est tout ce dont vous avez besoin pour travailler avec Apple.

Le Cadre de Sécurité Endpoint et les Événements TCC

Pendant des années, les développeurs et chercheurs en sécurité de macOS ont insisté pour qu’Apple ajoute les événements TCC au cadre de sécurité des terminaux (ES). Cela permettrait de tracer directement une demande TCC vers l’application spécifique (ou le malware) qui l’a déclenchée. Cela pourrait permettre aux outils de sécurité tiers de fournir une protection en temps réel autour des demandes d’autorisation.

La bonne nouvelle ? Apple réalise enfin cette demande avec macOS 15.4.

La mauvaise nouvelle ? Cette fonctionnalité est encore à peaufiner.

Transparence, Consentement et Contrôle dans l’Écosystème Apple

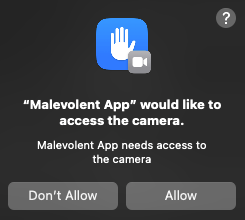

Dans tout l’écosystème des appareils d’Apple, TCC (Transparence, Consentement, et Contrôle) agit comme un sous-système essentiel qui invite les utilisateurs à autoriser, limiter ou refuser les demandes des applications individuelles d’accéder aux données sensibles et au matériel intégré comme le microphone et la caméra. L’objectif principal de TCC est de fournir une transparence aux utilisateurs sur la manière dont leurs données sont accédées et utilisées par les applications.

Idéalement, cela protège les utilisateurs. Mais les auteurs de malware savent que les gens cliquent souvent impulsivement sur « Autoriser », ils comptent donc sur cette tactique pour inciter les utilisateurs à approuver un accès qu’ils ne devraient pas.

Détection des Événements TCC Malveillants

Jusqu’à présent, détecter un événement TCC malveillant était assez trivial. Les outils de sécurité ne pouvaient pas l’observer directement en temps réel. Ils devaient plutôt analyser les journaux pour déterminer si un événement malveillant s’était produit, souvent bien après que le dommage ait été fait.

Comme Patrick Wardle d’Objective-See—créateur de plusieurs outils de sécurité Mac populaires, incluant LuLu—l’a d’abord remarqué dans la dernière version bêta de macOS 15.4, Apple a discrètement ajouté des événements TCC à son cadre de sécurité des terminaux. Voir ci-dessous :

Améliorations des Outils de Sécurité Tiers

L’identifiant ES_EVENT_TYPE_NOTIFY_TCC_MODIFY maintenant ajouté notifie la sécurité des terminaux qu’une invite TCC a été déclenchée. Cela pourrait enfin donner aux outils de sécurité tiers les moyens de surveiller les demandes de permission en temps réel et de lier les demandes à l’application qui les a faites.

« Étant donné que la majorité des malwares sur macOS contournent TCC grâce à l’approbation explicite de l’utilisateur, il serait incroyablement utile pour tout outil de sécurité de détecter cela — et éventuellement d’annuler la décision risquée de l’utilisateur. Jusqu’à présent, la meilleure (seule ?) option était d’ingérer les messages de journal générés par le sous-système TCC, » écrit Wardle dans un article de blog.

Comparaison avec les Événements Gatekeeper

De même, dans le passé, Apple avait ajouté des événements Gatekeeper au cadre ES dans macOS 13 Ventura. Cela a donné aux outils de sécurité des terminaux l’accès au processus de prise de décision de Gatekeeper concernant l’autorisation ou le blocage d’une application en fonction de la politique définie. Avant cela, les décisions de Gatekeeper n’étaient pas accessibles aux tiers, de la même manière que TCC avant la bêta de macOS 15.4.

Les Limites Actuelles et les Perspectives d’Avenir

Enfin, l’ajout d’un événement TCC à la sécurité des terminaux par Apple est formidable, mais comme le souligne Wardle dans son analyse, c’est « plutôt nuancé. » Cela peut ne pas capturer chaque détail utile, se comporter de manière incohérente à certains moments, et n’est pas encore suffisant dans son état actuel pour offrir une visibilité utile. Cependant, il est important de noter que cela a été nouvellement ajouté à la bêta de macOS 15.4, qui sera largement diffusée le mois prochain. On s’attend à ce qu’Apple ait corrigé une bonne partie des problèmes d’ici là.

Je recommande vivement de consulter son article de blog sur Objective-See pour des informations techniques plus détaillées.

Qu’est-ce que le TCC dans l’écosystème Apple ?

Le TCC (Transparency, Consent, and Control) est un sous-système important qui permet aux utilisateurs de gérer les demandes d’accès des applications à des données sensibles et à des composants matériels intégrés tels que le microphone et la caméra, offrant ainsi une transparence sur l’utilisation et l’accès à leurs données.

Comment le TCC peut-il être exploité par les logiciels malveillants ?

Les auteurs de logiciels malveillants comptent souvent sur le fait que les utilisateurs cliquent impulsivement sur « Autoriser », ce qui les amène à approuver des accès qu’ils ne devraient pas. Cela peut être utilisé pour contourner les protections offertes par le TCC.

Quelles améliorations Apple a-t-il apportées à la sécurité du TCC dans macOS 15.4 ?

Apple a ajouté des événements TCC au framework de sécurité Endpoint, permettant aux outils de sécurité tiers de surveiller en temps réel les demandes d’autorisation et de les lier à l’application qui les a générées, offrant une protection accrue contre les logiciels malveillants.

Quels défis persistent malgré les améliorations apportées au TCC ?

Bien que l’ajout des événements TCC soit une avancée, il reste des défis. Les détails capturés peuvent ne pas être toujours utiles, et le comportement peut être incohérent, nécessitant potentiellement des ajustements avant le lancement complet de la version macOS 15.4.

Discussion about this post